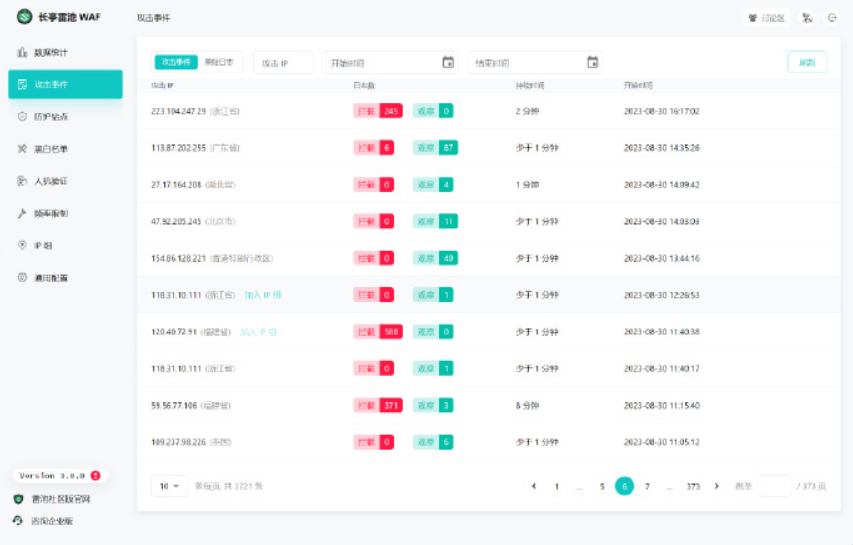

黑客越来越多地使用 RTF 模板注入技术来网络钓鱼以获取受害者的信息。来自印度、俄罗斯和中国的三个 APT 黑客组织在他们最近的网络钓鱼活动中使用了一种新颖的 RTF 模板注入技术。

Proofpoint 的研究人员于2021 年 3 月首次发现恶意 RTF 模板注入,该公司预计随着时间的推移,它会得到更广泛的使用。

根据 Proofpoint 的说法,这就是正在发生的事情:

这种称为 RTF 模板注入的技术利用了合法的 RTF 模板功能。它颠覆了 RTF 文件的纯文本文档格式属性,并允许通过 RTF 的模板控制字功能检索 URL 资源而不是文件资源。这使威胁参与者能够用可以检索远程有效负载的 URL 替换合法文件目标。

简而言之,攻击者通过模板功能将恶意 URL 放置在 RTF 文件中,然后可以将恶意负载加载到应用程序中或针对远程 URL 执行 Windows 新技术 LAN 管理器 (NTLM) 身份验证以窃取 Windows 凭据,从而对于打开这些文件的用户来说可能是灾难性的。

真正可怕的是,与众所周知的基于 Office 的模板注入技术相比,这些防病毒应用程序的检测率较低。这意味着您可能会下载 RTF 文件,通过防病毒应用程序运行它,并认为当它隐藏一些险恶的东西时它是安全的。

那么你能做些什么来避免它呢?只是不要从你不认识的人那里下载和打开 RTF 文件(或任何其他文件,真的)。如果有些事情看起来可疑,那很可能就是。请小心下载内容,这样可以降低这些 RTF 模板注入攻击的风险。

未经允许不得转载:表盘吧 » 黑客在网络钓鱼活动中使用 RTF 文件